de.hideout-lastation.com

de.hideout-lastation.com

Datenverschlüsselung - Was Sie wissen müssen

Du wirst beobachtet. Regierungen auf der ganzen Welt haben geheime Systeme, die ihre Bürger jede Stunde jeden Tages ausspionieren. Diese Systeme wurden entwickelt, um Menschen vor der Bedrohung durch internationalen und inländischen Terrorismus zu schützen, aber da sie von Menschen betrieben werden, werden sie auch unangemessen verwendet, wie dieser Angestellte der National Security Agency, der 9 Frauen ausspionierte, bis er schließlich erwischt wurde.

Natürlich tun dies nicht nur die Regierungen, sondern auch die Menschen, die wissen und die Fähigkeit haben, bösartige Software in Geräte zu hacken und zu installieren. Opfer können normale Leute wie du und ich sein, und die meisten, die wir verlieren, sind ein wenig Privatsphäre (so wie unsere privaten Nachrichten von jemand anderem gelesen werden, überhaupt nicht gruselig). Aber auf einer höheren Ebene werden Unternehmen oft angegriffen und verlieren Informationen im Wert von mehreren Millionen Dollar .

Wie ist das möglich? Es ist entweder eine schlechte Verschlüsselung auf Geräten mit schwachen Sicherheitseinstellungen oder der Angreifer ist hochentwickelt und verfügt über die notwendigen Fähigkeiten und Maschinen, die sogar Festungen durchdringen können .

Große Worte, wow, und ich hoffe, das hat deine Aufmerksamkeit erregt . Es klingt vielleicht sci-fi-isch für dich, aber das passiert täglich. Schon während du das liest. Aber das Gute ist, dass es mehrere Maßnahmen gibt, mit denen Sie Ihre Daten vor diesen schlechten Elementen durch Verschlüsselung mit Hilfe von Geräteherstellern und Sicherheitsexperten schützen können, und dieser Artikel versucht zu erklären, wie die Verschlüsselung genau dies tut.

Große Worte, wow, und ich hoffe, das hat deine Aufmerksamkeit erregt . Es klingt vielleicht sci-fi-isch für dich, aber das passiert täglich. Schon während du das liest. Aber das Gute ist, dass es mehrere Maßnahmen gibt, mit denen Sie Ihre Daten vor diesen schlechten Elementen durch Verschlüsselung mit Hilfe von Geräteherstellern und Sicherheitsexperten schützen können, und dieser Artikel versucht zu erklären, wie die Verschlüsselung genau dies tut.Erstens, warum ist Verschlüsselung wichtig?

Gute Frage. Stellen Sie sich ein Szenario vor, in dem ein System durch ein Passwort geschützt ist und keine anonymen Anmeldungen oder unbefugte Nutzung vorliegt . Wenn jedoch jemand auf Ihre Daten zugreifen möchte, kann er sie einfach auf die Werkseinstellungen zurücksetzen. Das Ziel der Verschlüsselung Ihrer Daten besteht andererseits darin, Ihre Dateien zu schützen, selbst wenn jemand illegal darauf zugreift .

Eine andere Möglichkeit, dies zu betrachten, ist, wenn Ihr Telefon, Ihr Laptop oder Ihr Desktop gestohlen wurde. Sie können sagen, dass es passwortgeschützt ist, aber das ist einfach zu umgehen . Der Dieb kann die SD-Karte oder die Festplatte einfach entfernen und an anderer Stelle einhängen und sie haben bereits Zugriff auf Ihre Dateien. Wenn Sie jedoch Ihre Daten verschlüsseln, kann sich niemand Ihren Daten nähern .

Eine andere Möglichkeit, dies zu betrachten, ist, wenn Ihr Telefon, Ihr Laptop oder Ihr Desktop gestohlen wurde. Sie können sagen, dass es passwortgeschützt ist, aber das ist einfach zu umgehen . Der Dieb kann die SD-Karte oder die Festplatte einfach entfernen und an anderer Stelle einhängen und sie haben bereits Zugriff auf Ihre Dateien. Wenn Sie jedoch Ihre Daten verschlüsseln, kann sich niemand Ihren Daten nähern .Ordentlich, wie?

Aber das ist nur für Ihre Dateien. Was ist mit Ihren vertraulichen Informationen, die per E-Mail oder Messaging-Anwendungen gesendet werden ? Es gibt das, was wir End-to-End-Verschlüsselung nennen, die ein paar Messaging-Apps verwenden, wie WhatsApp und Facebook Messenger .

Was ist End-to-End-Verschlüsselung?

Ende-zu-Ende-Verschlüsselung (E2EE) ist eine Methode, bei der die Kommunikationspartner die einzigen sind, die die bereitgestellte Nachricht verstehen können . Das bedeutet, dass die Zuhörer nicht hören können, worüber gesprochen wird. Selbst die Besitzer des besagten Kanals wie die Telekommunikationsanbieter, ISPs und sogar App-Besitzer können nicht auf Ihre Informationen zugreifen.

Die Nachricht ist so verschlüsselt, dass die Schlüssel zur Entschlüsselung der Daten nur den miteinander kommunizierenden Benutzern gehören, die nicht von Dritten entschlüsselt werden können.

Wie wird der Schlüssel an Ende-zu-Ende-Verschlüsselung übergeben?

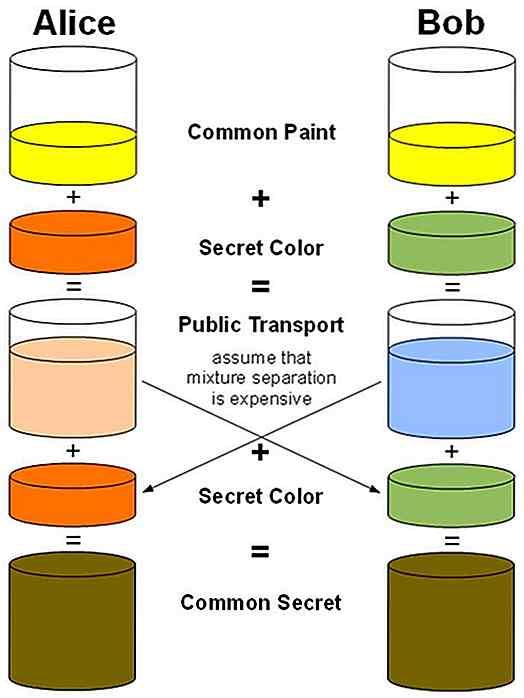

Sagen wir es so, schreibt Bob seine Frau Alice . Jeder von ihnen beginnt mit einer gemeinsamen Farbe oder einem öffentlichen Schlüssel und einer persönlichen privaten Farbe oder einem privaten Schlüssel. Als Bob seinen Text an Alice schickte , wurde seine Farbe (privater Schlüssel) mit der allgemeinen Farbe (öffentlicher Schlüssel) gemischt . Alice erhält dann die Nachricht und kombiniert sie mit ihrer eigenen privaten Farbe, und so kann sie die Nachricht lesen, die Bob ihr geschickt hat.

Dies wird Diffie-Hellman-Schlüsselaustausch genannt.

Dies wird Diffie-Hellman-Schlüsselaustausch genannt.Was ist öffentlicher Schlüssel und privater Schlüssel?

Öffentliche und private Schlüsselpaare bestehen aus zwei eindeutigen, aber verwandten Zeichenfolgen mit zufällig generierten Zahlen. Ein gutes Beispiel wäre:

20438 0145 00B1 28CB C9FA 5BB4 56DE 6D43 8BB1 E16A 5AB7 F3B0 5ECE 657F E6F1 CDF2 3FE4 D81A 7E8F B384 B1F1 3C2C 92BB 60AB BF40 C7D4 B6E4 C044 B84A DD74 C122 4B0A CB6F 52C4 C20B 0C0A 000A.

Der öffentliche Schlüssel bei dieser Art der Verschlüsselung ist öffentlich . Das bedeutet, dass es für jeden verfügbar ist und in einem Verzeichnis angezeigt werden kann. Der Private Key gehört jedoch nur dem Besitzer . Wegen ihrer komplizierten und mathematischen Natur können die verschlüsselten Daten unter Verwendung eines öffentlichen Schlüssels nur durch einen kompatiblen privaten Schlüssel entschlüsselt werden und umgekehrt .

Also, wenn Bob Alice etwas schreiben möchte, das er nicht sehen will, wird er alles verschlüsseln, was Alice 'öffentlichen Schlüssel benutzt und da nur Alice Zugang zu ihrem privaten Schlüssel hat, ist sie die einzige Person, die entschlüsseln kann die Daten zurück zum beabsichtigten Format .

Da Alice die einzige Person ist, die den Schlüssel zum Entschlüsseln der Daten hat, ist nur Alice in der Lage, sie zu verwenden, selbst wenn jemand anderes Zugriff auf die Datei erhalten hat. Es wird vertraulich bleiben, solange Alice den privaten Schlüssel nicht teilt .

Um es einfach auszudrücken, ist die private und öffentliche Verschlüsselung so, als würde man Ihre Nachricht in eine Truhe geben, die weiß, dass die Person, der Sie die Nachricht senden, die einzige Person auf der Welt ist, die den Schlüssel hat .

Warum spielt es eine Rolle?

In der Zeit, in der wir gerade leben, ist Information wichtig. Es gibt viele Menschen, die Informationen nutzen können, um ihre Agenda voranzutreiben . Regierungen können Informationen nutzen, um ihre Bürger zu schützen oder ihre Bürger auszuspionieren. Unternehmen können Informationen nutzen, um uns mit Werbung zu füttern oder diese Produkte an uns zu verkaufen. Und je mehr wir, die kausalen Benutzer, diese Informationen produzieren, desto anfälliger sind wir für diese Entitäten .

Warum ist es wirklich wichtig?

Es ist wichtig, weil technische Innovationen die Verschlüsselung näher bringen . Vorbei sind die Zeiten, in denen man, wenn man möchte, dass seine E-Mails sicher oder privat sind , schwierige und komplizierte mathematische Gleichungen anwendet, um sie zu verschlüsseln. Nichtsdestotrotz ist es jetzt einfacher, unsere Daten zu sichern, und das ist ein guter Grund, davon Gebrauch zu machen .

Es ist auch wichtig, weil wir unsere Online-Privatsphäre schützen müssen. Sicher, Sie denken vielleicht, dass es für Sie praktisch harmlos ist, Ihre Daten für jeden zu öffnen, aber das ist es wirklich nicht. Die Realität ist, dass Online-Sicherheit nicht nur in E-Mails oder SMS- Nachrichten liegt, sondern auch in Bank-, Finanz- und Krankenakten. Diese Daten sind sensibel, weil sie große Unterschiede in unserem Leben ausmachen können, und wenn sie in die falschen Hände geraten, könnten wir viel Ärger machen.

Schließlich ist es wichtig, denn früher oder später hätten wir alle etwas zu verbergen . Sie denken vielleicht nicht, dass es möglich ist, aber es würde passieren. Die wahre Stärke von Verschlüsselung und Privatsphäre liegt in ihrer Fähigkeit, die Öffentlichkeit zu schützen. Wenn es keine Privatsphäre gibt, können Demokratie und gute Regierungsführung nicht existieren .

Ein abschließender Blick auf die Sache

Verschlüsselung klingt zwar kompliziert und entmutigend, ist jedoch notwendig. Die Welt ist nicht von Einhörnern und Regenbögen und es gibt Menschen, die es jucken, jedes bisschen Information zu bekommen, und sie werden Sprünge machen, nur um es zu bekommen. Deshalb baut man einen Zaun, wenn eine Banditengefahr besteht.

Sie möchten nicht, dass jemand Ihren Unterhaltungen zuhört oder vielleicht private Nachrichten liest, oder? Was würdest du tun? Lass die Tür offen? Oder verschrauben, damit niemand eintreten kann?

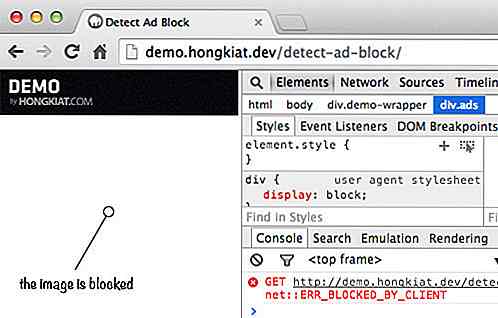

Blockierung von Anzeigen mit jQuery

Für viele Websites, die Inhalte kostenlos veröffentlichen, sind Anzeigen (oder Anzeigen) eine ihrer Hauptquellen, um Einnahmen zu erzielen.Die Einnahmen aus Anzeigen werden für die Zahlung der Ausgaben für den Betrieb der Website wie den Webserver, das Content Delivery Network (CDN), die Internetverbindung und vor allem die Autoren, die den Inhalt produzieren, ausgegeben .All

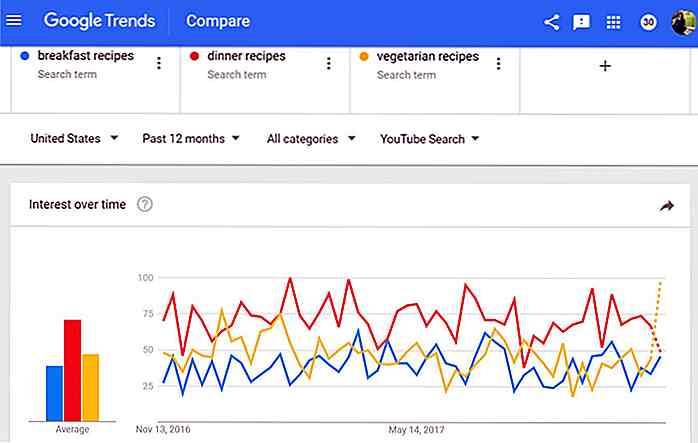

Wie kannst du deinen YouTube-Kanal bei Zero Budget bewerben?

Sie produzieren möglicherweise großartige Videoinhalte und betreiben einen großartigen YouTube-Kanal. Wenn Sie jedoch keine zusätzlichen Schritte unternehmen, um Werbung zu machen, wird die Gewinnung neuer Abonnenten zur Herausforderung .Betrachte es als einen Trichter. Um dein Abonnent zu werden, musst du dein Video über die YouTube-Suche oder über einen Empfehlungslink finden, sie werden es sehen und dann, wenn es für dich interessant genug ist, würden sie deinen Kanal abonnieren .Es ist