de.hideout-lastation.com

de.hideout-lastation.com

So sichern Sie Ihren Computer vor Identitätsdieben

Identitätsdiebstahl ist ein Albtraum, den jeder erleben kann. Es kann Einzelpersonen, Unternehmen und sogar Regierungsbehörden betreffen, die ihre Dienste online ausführen. Identitätsdiebe verwenden die Identität anderer Personen, um Verbrechen wie Diebstahl, Verleumdung oder persönliche oder finanzielle Interessen zu begehen.

Als eines der am schnellsten wachsenden Verbrechen in den USA wird erwartet, dass Identitätsdiebstahlfälle in den kommenden Jahren zunehmen werden, wenn die Verbraucher keine angemessene Ausbildung erhalten, wie sie sich vor diesen Kriminellen schützen können.

Laut einer Studie über Identitätsbetrug im Jahr 2016 wurden 2015 mehr als 15 Milliarden US-Dollar von 13, 1 Millionen Verbrauchern gestohlen . In diesem Artikel werfen wir einen Blick auf die gängigen Methoden, mit denen Diebe Informationen erhalten und wie sie ihre Computer vor diesen Hackern schützen können.

Wie Identitätsdiebe Betrug begehen

Wie Identitätsdiebe Betrug begehen Es gibt viele Möglichkeiten, wie Hacker personenbezogene Daten von Personen erhalten können:

- Indem Sie Ihre persönlichen Informationen online erhalten, können sie Kreditkartenkonten mit Ihrem Namen, Ihrem Bank-Login, Ihrer E-Mail-Adresse und Ihrem Passwort eröffnen .

- Sie können Duplikate Ihrer Kreditkarte klonen und erstellen und damit online kaufen.

- Mithilfe eines schädlichen Malware-Computerprogramms können Diebe Tastaturstriche und die Websites, die Sie im Internet besuchen, aufzeichnen . Sie können diese Malware verwenden, um Ihre Kennwörter zu entsperren und Ihre Online-Konten zu öffnen.

- Wenn Sie Ihre Sozialversicherungsnummer erhalten, können Hacker Sie als Versicherer ausgeben, eine Versicherung beantragen, ein Mietobjekt beantragen oder Grundstücke kaufen, die Sie bezahlen müssen, aber nicht genießen werden.

- Einige Betrüger können Ihre Debitkarte verwenden, um online einzukaufen . Debit-Karten im Gegensatz zu Kreditkarten werden nicht von Kreditkartenunternehmen für betrügerische Gebühren unterstützt.

- Diebe können einen Ransomware-Virus verwenden, um Ihre Computerdateien zu verschlüsseln . Sie entschlüsseln die Dateien nur, wenn Sie ihnen ein Lösegeld zahlen.

- Hacker können auf Ihr Telefon zugreifen, wenn Sie eine Verbindung mit einem öffentlichen WLAN herstellen. Wenn Ihre Wi-Fi-Internetverbindung zu Hause keine gute Sicherheit bietet, können Hacker damit auf die Dateien Ihres verbundenen Geräts zugreifen .

Wie Sie Ihren Laptop schützen können

Schauen wir uns einige Schritte an, die Sie unternehmen können, um Ihren Laptop vor Identitätsdiebstahl zu schützen.

Schritt 1 - Verwenden Sie die Verschlüsselung

Die einfache Aktivierung eines Kennworts auf Ihrem Computer kann Hacker nicht davon abhalten, Ihre Datendateien zu stehlen und zu übernehmen . Diebe können dein Laufwerk entfernen, es in ihr System einstecken und die Dateien auf ihr Gerät übertragen. Mit der Verschlüsselung werden Sie jedoch zusätzliche Sicherheit für Ihre Daten schaffen.

Das Wort Verschlüsselung bezieht sich auf eine Methode zum Schutz von Daten, die üblicherweise dazu verwendet werden, private persönliche Informationen bei Online-Transaktionen oder Einkäufen zu verwenden. Es gibt viele Arten der Verschlüsselung, die in verschiedenen Phasen beim Umgang mit digitalen Informationen verwendet werden.

- Full Disk Encryption - Diese Form der Verschlüsselung bietet die höchste Sicherheit. Es kann alle Ihre Dateien speichern, falls Ihr Laptop verloren geht oder gestohlen wird.

- Single-File-Verschlüsselung - Diese Form der Verschlüsselung wird verwendet, um eine einzelne oder eine Gruppe von Dateien zu verschlüsseln. Es kann mit einem Schlüssel oder einem Passwort verschlüsselt werden.

- Verschlüsselung mit mehreren Ordnern - Diese Form der Verschlüsselung ermöglicht mehreren Benutzern den Zugriff auf verschlüsselte Informationen. Diese Verschlüsselungssoftware verwendet für die Benutzer freigegebene Schlüssel.

Es gibt viele Programme, mit denen Sie Ihren Computer verschlüsseln können. Zu den vertrauenswürdigsten gehören Vera Crypt, eine kostenlose Verschlüsselungssoftware für Windows, OSX und Linux, und Bit Locker, ein in Windows integriertes Verschlüsselungsprogramm (Pro und Enterprise Edition).

Schritt 2 - Authentifizieren Sie Ihren Computer

Die Authentifizierung bietet zusätzliche Sicherheit für Ihren Computer. Dies ist einer der wichtigsten Schritte zum Schutz der Privatsphäre Ihres Computers, um das Risiko von Identitätsdiebstahl zu verringern.

Die Zwei-Faktor-Authentifizierung trägt beispielsweise dazu bei, dass Ihre Passwörter weniger anfällig für Identitätsdiebstahl sind. Zwei-Faktor-Authentifizierung verwendet das Telefon des Benutzers. Auf Wunsch wird ein Code an die vorregistrierte Handynummer gesendet . Jemand, der nicht Sie ist, muss Zugriff auf Ihr Telefon haben, um diesen Code zu erhalten, zusätzlich zu Ihrem Passwort, um Zugang zu erhalten.

Die Zwei-Faktor-Authentifizierung trägt beispielsweise dazu bei, dass Ihre Passwörter weniger anfällig für Identitätsdiebstahl sind. Zwei-Faktor-Authentifizierung verwendet das Telefon des Benutzers. Auf Wunsch wird ein Code an die vorregistrierte Handynummer gesendet . Jemand, der nicht Sie ist, muss Zugriff auf Ihr Telefon haben, um diesen Code zu erhalten, zusätzlich zu Ihrem Passwort, um Zugang zu erhalten.Viele Business-Computer verwenden heute auch Slot-in-Smartcards, die zusätzliche Sicherheit bieten. Sie können diese Technologie auf kleineren Geräten wie Handys und Tablets finden.

Andere Authentifizierungsmethoden umfassen Biometrie, Identifizierung des Gesichts oder Fingerabdrücke; Windows 10-Geräte verwenden eine ähnliche Funktion namens Windows Hello. Nur Laptops mit Real Sense-kompatibler Kamera und Fingerabdrucksensoren können diese Zugriffsfunktion verwenden.

Schritt 3 - Ändern Sie Ihre Browsereinstellungen

Die meisten Browser speichern Passwörter, E-Mails und Benutzernamen. Während es eine Option gibt, um dies zu deaktivieren, wählen viele Menschen nicht, unter Berücksichtigung der Bequemlichkeit. Wenn Sie Ihren Computer gestohlen, gehackt oder verloren haben, werden alle in Ihrem Browser gespeicherten Informationen für Identitätsdiebe nützlich sein.

Wie Browser sind E-Mails auch Knotenpunkte für Ihre persönlichen Informationen und sollten daher besser gesichert werden. Experten schlagen vor, starke Passwörter (oft 12 Zeichen und mehr mit Zahlen, Symbolen und Groß- und Kleinbuchstaben) zu verwenden, um es Dieben schwer zu machen, alle Ihre Online-Konten freizuschalten.

Schritt 4 - Aktualisieren Sie Ihre Anti-Virus / Malware-Programme

Es spielt keine Rolle, ob Sie über Computer, Laptop oder Smartphone auf das Internet zugreifen. Eine gute Sicherheitssoftware schützt Sie jederzeit vor verschiedenen Angriffen wie Phishing, Hacking, Malware und Viren .

Malware und Viren können auf verschiedenen Wegen Zugang zu Ihrem System erhalten. Um sicherzustellen, dass Sie geschützt sind, installieren Sie am besten ein Antiviren- und Anti-Malware-Programm, das Ihren Computer schützt.

Schritt 5 - Sichern Sie Ihre drahtlose Verbindung

Identitätsdiebe können Wi-Fi verwenden, um sich auf Computern und Geräten zu hacken. Wenn sie nicht verschlüsselt ist, kann Ihre Wi-Fi-Verbindung einfach als Werkzeug verwendet werden, um fast alles, was Sie online tun, auszuspionieren .

Wenn Sie eine öffentliche drahtlose Netzwerkverbindung an verschiedenen Orten wie Cafés, Hotels und Flughäfen verwenden, stellen Sie sicher, dass alle wichtigen persönlichen Informationen geschützt sind (greifen Sie nicht auf Ihre Finanzkonten oder wichtige Konten zu, wenn Sie sich im öffentlichen Wi-Fi befinden).

Zu Hause ist es wichtig, das WLAN Ihrer Familie zu verschlüsseln und zu verschlüsseln. Viele Hacker nutzen Family Wi-Fi, um ein detailliertes Profil von Ihnen und Ihrer Familie zu erstellen, indem Sie einfach die von Ihnen besuchten Websites analysieren und anzeigen .

Während die meisten Websites die von Ihnen angegebenen Informationen verschlüsseln, gibt es auf anderen Websites noch keine Login-Verschlüsselung, die Ihre Daten schützt. Eine Möglichkeit, Ihre drahtlose Verbindung zu schützen, besteht darin, ein sicheres Passwort zu verwenden.

Schritt 6 - Verwenden Sie Identity Alert Systems

Schritt 6 - Verwenden Sie Identity Alert Systems Ein guter Weg, um Ihre persönlichen Daten in Ihrem Computer oder irgendwo online oder offline zu sichern, ist in einen guten Identitätsschutzplan zu investieren. Identitätsschutzpläne verwenden Warnsysteme, die den Kunden bei Identitätsdiebstahl helfen .

Zum Beispiel überwacht Lifelocks Identitätswarnsystem verschiedene Anwendungen auf dem Computer der Person. Es bietet Benutzern vollständige Berichte und Überwachung von Mobilfunkdiensten, Kreditkarten, Hypotheken und mehr. Wenn das System ein Risiko für Ihre Identität erkennt, sendet es eine Warnung per E-Mail, Telefon oder Text .

Fazit

Unsere persönliche oder geschäftliche Identität ist ein wertvoller Teil unseres Seins. Die Nutzung durch Kriminelle kann verheerende Auswirkungen haben, die ein Leben lang anhalten können. Mit dem Wissen um den Schutz Ihrer persönlichen Daten können Sie diesen Tätern jedoch einen Schritt voraus sein.

Mehr zu Sicherheit

- 10 Tipps zur Straffung der Sicherheit auf Ihrem Android-Gerät

- 5 einfache Schritte, um Ihr Smartphone (und Daten) sicher zu halten

- Sind Smartphones Ihre Daten gefährdet?

Wie man Blogs laufen lässt, die INSPIRIEREN

Beim Bloggen sind die Leser die Kunden des Bloggers, denn ihr Überleben hängt von einer stabilen Leserschaft ab. Wenn Ihr Blog nicht nur als persönliches Tagebuch dient, sollten Sie andere mit Ihren Schriften inspirieren . Du wirst überrascht sein, wie deine Worte andere anheben oder ihnen eine große Inspiration oder Hilfe in bestimmten Bereichen geben können, die sie brauchen.Ja, a

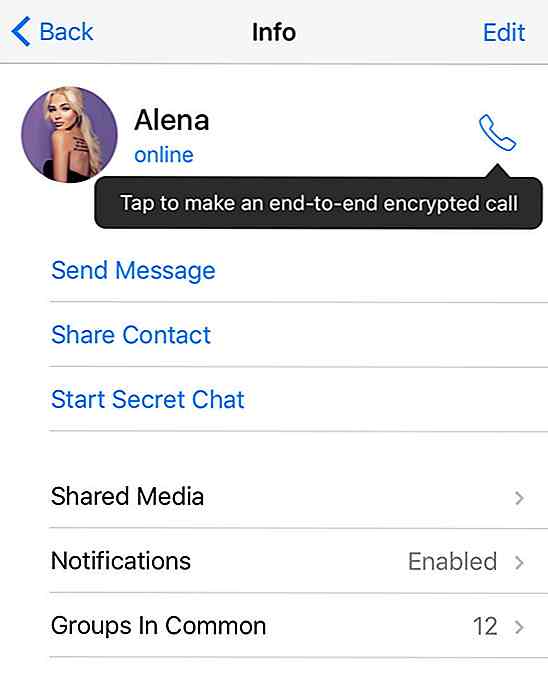

Telegramm führte Ende-zu-Ende verschlüsselte Anrufe ein. Datenschutz FTW!

Telegram, die verschlüsselte Chat-App, hat damit begonnen, ein neues Feature aufzusetzen, das nach verschlüsselten Chats als nächster Schritt angesehen werden kann: verschlüsselte Sprachanrufe .Jetzt in Westeuropa verfügbar, und mit einem weltweiten Rolling, das bald kommt, sind Telegram Calls Sprachanrufe, die Telegrams eigene Ende-zu-Ende-Verschlüsselung verwenden. Dies