de.hideout-lastation.com

de.hideout-lastation.com

8 Windows-Gruppenrichtlinien-Tweaks, die jeder Admin kennen sollte

Windows-Gruppenrichtlinien sind ein leistungsstarkes Tool zum Konfigurieren vieler Windows-Aspekte. Die meisten Optimierungen zielen auf PC-Administratoren ab, die Standardkonten überwachen und steuern. Wenn Sie PCs in einer Unternehmensumgebung verwalten oder mehrere Konten zu Hause verwalten, sollten Sie unbedingt die Windows-Gruppenrichtlinie nutzen, um die PC-Nutzung von Mitarbeitern und Familien zu steuern.

Im Folgenden haben wir acht Windows-Gruppenrichtlinien-Optimierungen aufgelistet, die administrative Aufgaben erleichtern werden.

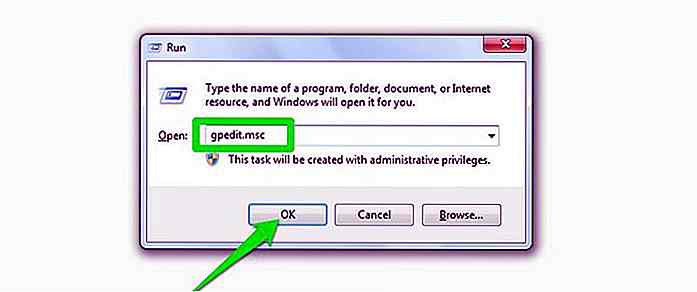

Zugriff auf den Windows-Gruppenrichtlinien-Editor

Sie müssen auf den Gruppenrichtlinien-Editor zugreifen, bevor Sie eine der folgenden Änderungen vornehmen. Es gibt zwar viele Möglichkeiten, auf den Windows-Gruppenrichtlinieneditor zuzugreifen, aber das Dialogfeld " Ausführen " ist am schnellsten und funktioniert in allen Windows-Versionen.

Drücken Sie Windows + R, um den " Ausführen " -Dialog zu öffnen. Geben Sie hier "gpedit.msc" ein und drücken Sie die Eingabetaste, um den Gruppenrichtlinien-Editor zu öffnen.

Stellen Sie außerdem sicher, dass Sie beim Administratorkonto angemeldet sind, bevor Sie auf die Gruppenrichtlinie zugreifen.

Stellen Sie außerdem sicher, dass Sie beim Administratorkonto angemeldet sind, bevor Sie auf die Gruppenrichtlinie zugreifen.Standardkonten dürfen nicht auf die Gruppenrichtlinie zugreifen.

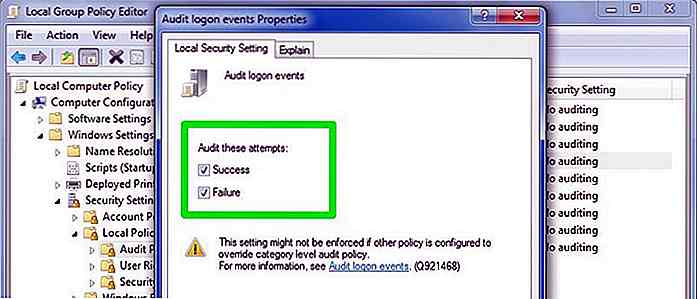

1. Konto-Logins verfolgen

Mit der Gruppenrichtlinie können Sie Windows zwingen, alle erfolgreichen und fehlgeschlagenen Anmeldungen von jedem Benutzerkonto auf dem PC aufzuzeichnen . Sie können solche Informationen verwenden, um zu verfolgen, wer sich am PC anmeldet und ob eine nicht autorisierte Person versucht hat, sich anzumelden oder nicht.

Wechseln Sie im Gruppenrichtlinieneditor zum unten angegebenen Speicherort und doppelklicken Sie auf " Anmeldeereignisse überwachen ".

Aktivieren Sie das Kontrollkästchen neben den Optionen "Erfolg" und "Fehler" . Wenn Sie auf "OK" klicken, wird Windows eine Aufzeichnung der Logins auf dem PC speichern.

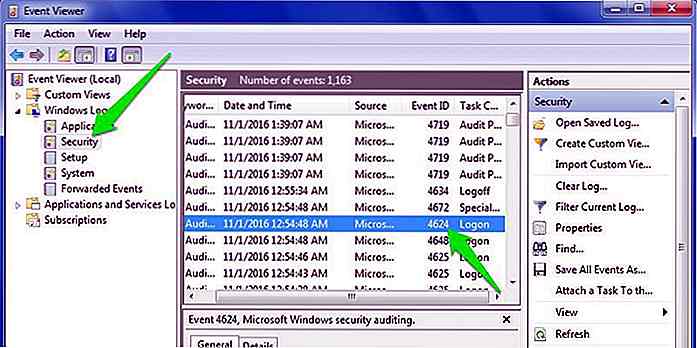

Um diese Protokolle anzuzeigen, müssen Sie auf ein anderes nützliches Windows-Tool zugreifen - Windows-Ereignisanzeige . Öffnen Sie den " Run " -Dialog erneut und geben Sie " eventvwr " ein, um die Windows-Ereignisanzeige zu öffnen.

Um diese Protokolle anzuzeigen, müssen Sie auf ein anderes nützliches Windows-Tool zugreifen - Windows-Ereignisanzeige . Öffnen Sie den " Run " -Dialog erneut und geben Sie " eventvwr " ein, um die Windows-Ereignisanzeige zu öffnen.Erweitern Sie hier " Windows Logs " und wählen Sie dann " Security " aus. In der mittleren Anzeige sollten Sie alle letzten Ereignisse sehen. Lassen Sie sich von all diesen Ereignissen nicht verwirren, Sie müssen nur erfolgreiche und fehlgeschlagene Anmeldeereignisse von dieser Liste finden.

Erfolgreiche Anmeldungsereignisse haben " Ereignis-ID: 4624 " und fehlgeschlagene haben Ereignis-ID: 4625 ". Suchen Sie einfach nach diesen Ereignis-IDs, um die Logins zu finden und genaues Datum und Uhrzeit der Logins zu sehen.

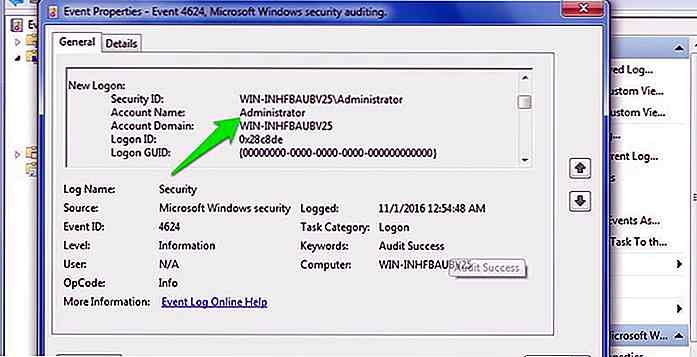

Wenn Sie auf diese Ereignisse doppelklicken, werden weitere Details zusammen mit dem genauen Namen des angemeldeten Benutzerkontos angezeigt.

Wenn Sie auf diese Ereignisse doppelklicken, werden weitere Details zusammen mit dem genauen Namen des angemeldeten Benutzerkontos angezeigt. 2. Verbieten Sie den Zugriff auf die Systemsteuerung

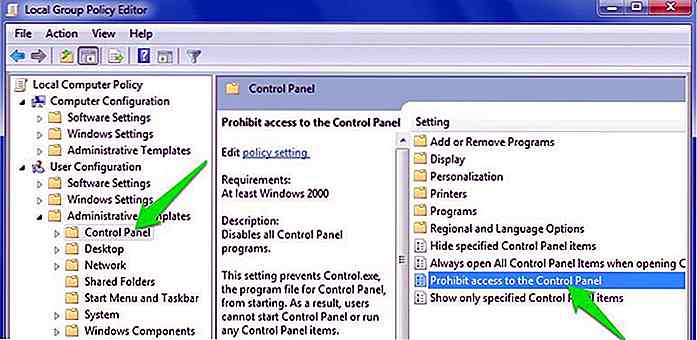

2. Verbieten Sie den Zugriff auf die Systemsteuerung Die Systemsteuerung ist der Dreh- und Angelpunkt aller Windows-Einstellungen, sowohl der Sicherheit als auch der Benutzerfreundlichkeit. Diese Einstellungen können jedoch sehr schlecht in den falschen Händen sein. Wenn ein unerfahrener Benutzer den PC benutzt oder Sie bezweifeln, dass sich jemand mit diesen sensiblen Einstellungen herumschlägt, sollten Sie definitiv den Zugang zur Systemsteuerung verbieten.

Wechseln Sie dazu zu dem unten genannten Speicherort im Gruppenrichtlinieneditor und doppelklicken Sie auf " Zugriff auf die Systemsteuerung verweigern ".

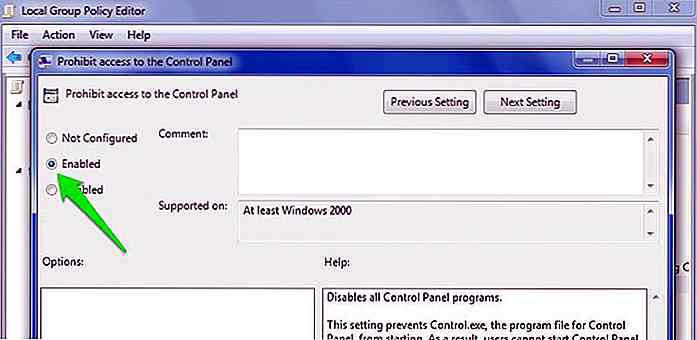

Wählen Sie hier die Option " Aktivieren ", um den Zugriff auf die Systemsteuerung zu verhindern. Die Option Systemsteuerung wird nun aus dem Startmenü entfernt und niemand kann von überall darauf zugreifen, einschließlich des Dialogs " Ausführen ".

Wählen Sie hier die Option " Aktivieren ", um den Zugriff auf die Systemsteuerung zu verhindern. Die Option Systemsteuerung wird nun aus dem Startmenü entfernt und niemand kann von überall darauf zugreifen, einschließlich des Dialogs " Ausführen ".Alle Optionen in der Systemsteuerung sind ebenfalls verboten und der Zugriff auf sie mit einer anderen Methode wird einen Fehler anzeigen.

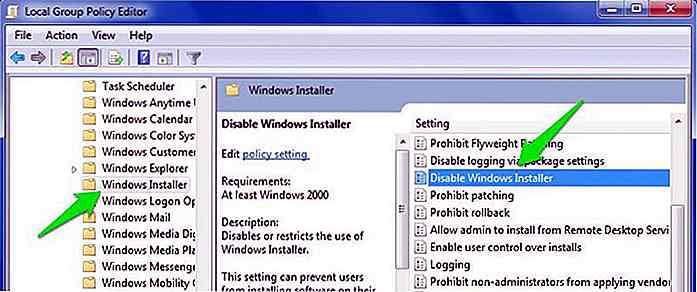

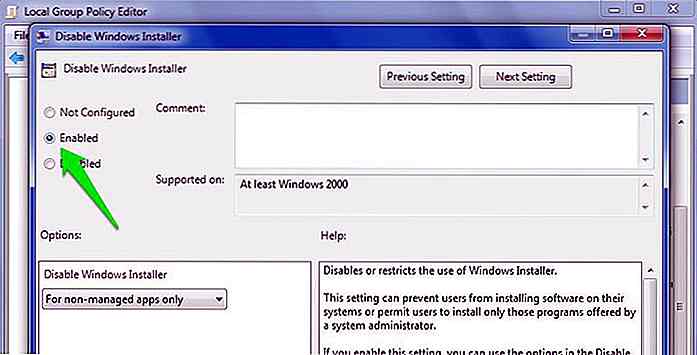

3. Verhindern Sie, dass Benutzer neue Software installieren

3. Verhindern Sie, dass Benutzer neue Software installieren Es kann einige Zeit dauern, einen mit Malware infizierten PC zu säubern. Um sicherzustellen, dass Benutzer keine infizierte Software installieren, sollten Sie das Windows-Installationsprogramm in den Gruppenrichtlinien deaktivieren .

Navigieren Sie zu dem unten angegebenen Ort und doppelklicken Sie auf " Windows Installer deaktivieren ".

Wählen Sie hier " Aktivieren " und wählen Sie " Immer " aus dem Dropdown-Menü in der " Optionen " -Panel unten. Jetzt können Benutzer keine neuen Programme auf dem PC installieren. Sie können sie dennoch im PC-Speicher herunterladen oder verschieben.

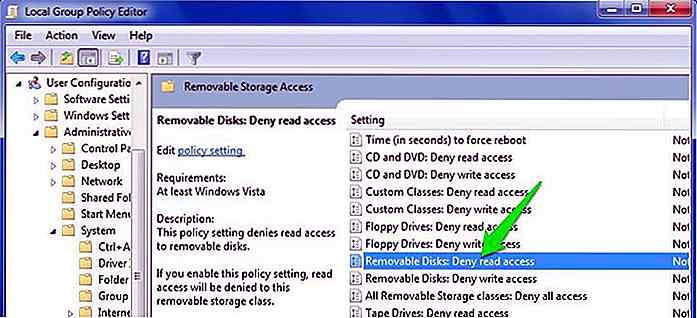

Wählen Sie hier " Aktivieren " und wählen Sie " Immer " aus dem Dropdown-Menü in der " Optionen " -Panel unten. Jetzt können Benutzer keine neuen Programme auf dem PC installieren. Sie können sie dennoch im PC-Speicher herunterladen oder verschieben. 4. Deaktivieren Sie Wechselmedien

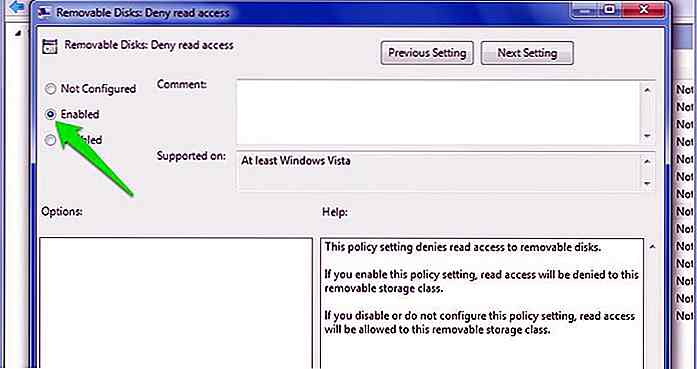

4. Deaktivieren Sie Wechselmedien USBs und andere Formen von Wechseldatenträgern können sehr gefährlich für den PC sein. Wenn jemand versehentlich (oder absichtlich) ein mit dem Virus infiziertes Speichergerät mit dem PC verbindet, kann es Ihren gesamten PC infizieren und es sogar inoperabel machen.

Um Benutzer daran zu hindern, Wechseldatenträger zu verwenden, wechseln Sie zum unten angegebenen Ort und doppelklicken Sie auf " Wechseldatenträger: Lesezugriff verweigern ".

Aktivieren Sie diese Option und der PC liest keine Daten in einem externen Speichergerät . Darüber hinaus gibt es eine Option darunter " Removable Disks: Schreibzugriff verweigern ". Sie können es aktivieren, wenn Sie nicht möchten, dass jemand Daten auf ein Wechseldatenträger schreibt (einfügt).

Aktivieren Sie diese Option und der PC liest keine Daten in einem externen Speichergerät . Darüber hinaus gibt es eine Option darunter " Removable Disks: Schreibzugriff verweigern ". Sie können es aktivieren, wenn Sie nicht möchten, dass jemand Daten auf ein Wechseldatenträger schreibt (einfügt). 5. Verhindern, dass bestimmte Apps ausgeführt werden

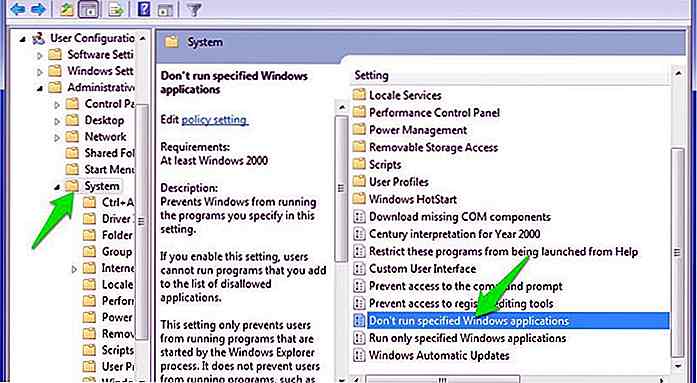

5. Verhindern, dass bestimmte Apps ausgeführt werden Mit Gruppenrichtlinien können Sie auch eine Liste von Apps erstellen, um deren Ausführung zu verhindern. Es ist perfekt, um sicherzustellen, dass Benutzer keine Zeit mit bekannten zeitverschwendenden Apps verschwenden. Wechseln Sie an den unten angegebenen Speicherort und öffnen Sie die Option " Keine angegebenen Windows-Anwendungen ausführen ".

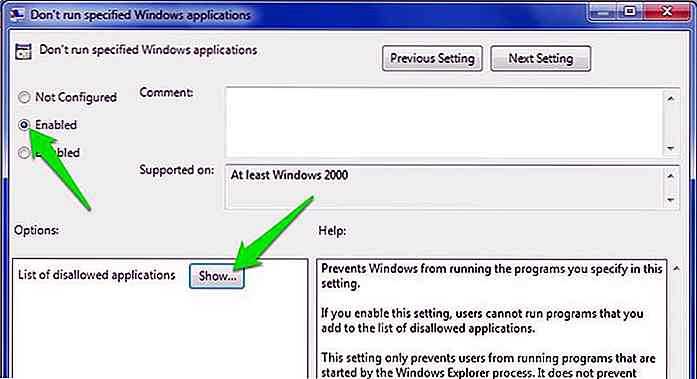

Aktivieren Sie diese Option und klicken Sie auf die Schaltfläche " Anzeigen ", um mit dem Erstellen der Liste der Apps zu beginnen, die Sie blockieren möchten.

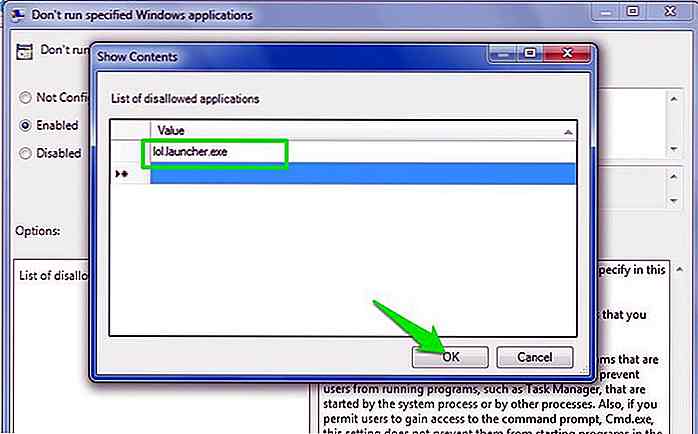

Aktivieren Sie diese Option und klicken Sie auf die Schaltfläche " Anzeigen ", um mit dem Erstellen der Liste der Apps zu beginnen, die Sie blockieren möchten. Um die Liste zu erstellen, müssen Sie den ausführbaren Namen der App eingeben, um sie blockieren zu können. der eine mit .exe am Ende, Ie, CCleaner.exe, CleanMem.exe oder lol. launcher.exe . Der genaue Name einer App finden Sie am besten, indem Sie im Windows-Datei-Explorer nach dem Ordner der App suchen und den genauen Namen der ausführbaren Datei (zusammen mit der Erweiterung " .exe ") kopieren.

Um die Liste zu erstellen, müssen Sie den ausführbaren Namen der App eingeben, um sie blockieren zu können. der eine mit .exe am Ende, Ie, CCleaner.exe, CleanMem.exe oder lol. launcher.exe . Der genaue Name einer App finden Sie am besten, indem Sie im Windows-Datei-Explorer nach dem Ordner der App suchen und den genauen Namen der ausführbaren Datei (zusammen mit der Erweiterung " .exe ") kopieren.Geben Sie diesen ausführbaren Namen in die Liste ein und klicken Sie auf " OK ", um sie zu blockieren.

Es gibt auch eine Option " Nur angegebene Windows-Anwendungen ausführen " darunter. Wenn Sie alle Arten von Anwendungen außer einigen wenigen wichtigen deaktivieren möchten, verwenden Sie diese Option und erstellen Sie eine Liste von Apps, die Sie zulassen möchten.

Es gibt auch eine Option " Nur angegebene Windows-Anwendungen ausführen " darunter. Wenn Sie alle Arten von Anwendungen außer einigen wenigen wichtigen deaktivieren möchten, verwenden Sie diese Option und erstellen Sie eine Liste von Apps, die Sie zulassen möchten.Dies ist eine großartige Option, wenn Sie eine wirklich strenge Arbeitsumgebung erstellen möchten.

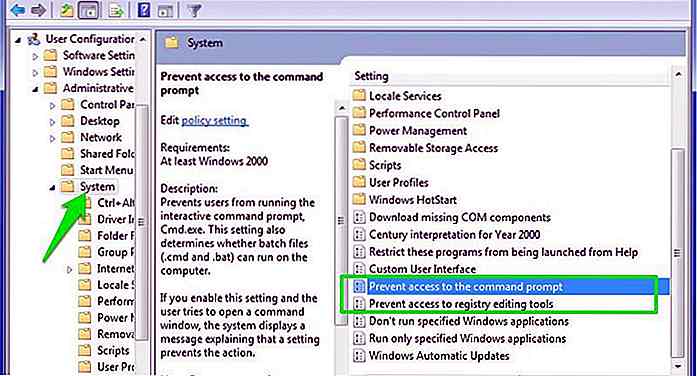

6. Deaktivieren Sie die Eingabeaufforderung und den Windows-Registrierungs-Editor

Systemsteuerung ist in falschen Händen schlecht, aber die Eingabeaufforderung und Registrierungseditor sind die schlechteren. Beide Tools können Windows problemlos funktionsfähig machen, insbesondere den Registrierungs-Editor, der Windows über die Reparatur hinaus beschädigen kann.

Sie sollten sowohl die Eingabeaufforderung als auch den Windows-Registrierungs-Editor deaktivieren, wenn Sie Bedenken hinsichtlich der Sicherheit (und der Integrität) des PCs haben.

Gehe zum folgenden Ort:

Deaktivieren Sie hier die Optionen " Zugriff auf die Eingabeaufforderung verhindern " und " Zugriff auf die Editierwerkzeuge der Registrierung verhindern ", damit Benutzer nicht auf die Eingabeaufforderung und den Registrierungseditor zugreifen können.

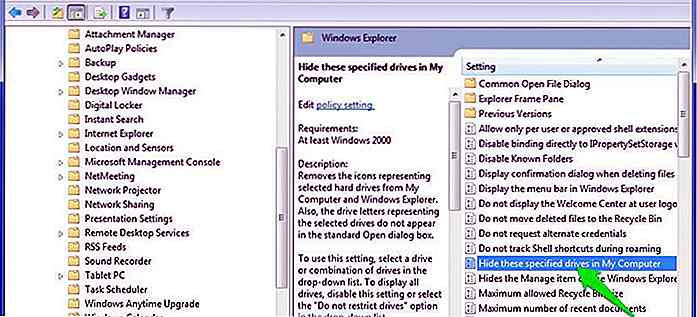

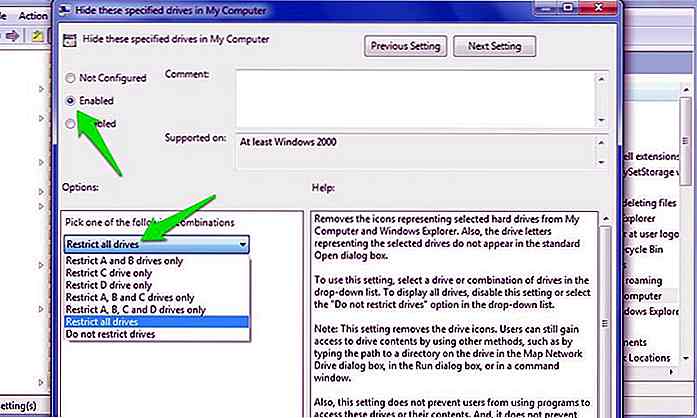

7. Blenden Sie Partitionslaufwerke vom Arbeitsplatz aus

7. Blenden Sie Partitionslaufwerke vom Arbeitsplatz aus Wenn sich ein bestimmtes Laufwerk mit vertraulichen Daten darin befindet, können Sie es vor dem Arbeitsplatz verbergen, damit Benutzer es nicht finden können. Es ist eine gute Maßnahme, um Benutzer täuschen zu lassen, aber es sollte nicht als eine Methode verwendet werden, um Daten vor neugierigen Blicken zu schützen.

Gehen Sie zu dem unten angegebenen Speicherort und aktivieren Sie die Option " Diese angegebenen Laufwerke in Arbeitsplatz ausblenden ".

Sobald diese Option aktiviert ist, klicken Sie auf das Dropdown-Menü im Bereich " Optionen " und wählen Sie die Laufwerke aus, die Sie ausblenden möchten. Die Laufwerke werden ausgeblendet, wenn Sie auf " OK " klicken.

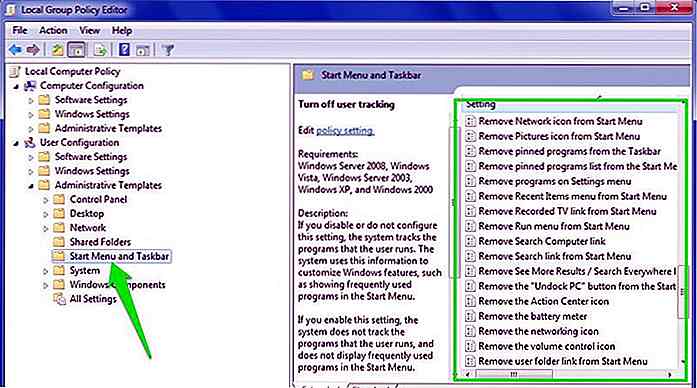

Sobald diese Option aktiviert ist, klicken Sie auf das Dropdown-Menü im Bereich " Optionen " und wählen Sie die Laufwerke aus, die Sie ausblenden möchten. Die Laufwerke werden ausgeblendet, wenn Sie auf " OK " klicken. 8. Tweaks für Startmenü und Taskleiste

8. Tweaks für Startmenü und Taskleiste Gruppenrichtlinien bieten Dutzende von Optimierungen für das Startmenü und die Taskleiste, um sie nach Belieben anzupassen. Die Optimierungen eignen sich sowohl für Administratoren als auch für normale Benutzer, die das Windows-Startmenü und die Taskleiste anpassen möchten. Navigieren Sie zu dem unten angegebenen Speicherort im Gruppenrichtlinien-Editor. Dort finden Sie alle Optimierungen mit einer Erläuterung dessen, was sie tun.

Die Verbesserungen sind wirklich einfach zu verstehen, daher denke ich nicht, dass ich sie erklären muss. Außerdem bietet Windows bereits eine detaillierte Beschreibung für jeden Tweak. Einige der Dinge, die Sie tun können, sind, Start-Menü Power-Taste Funktion zu ändern, zu verhindern, dass Benutzer Programme in Taskleiste feststecken, beschränken die Reichweite von Suchoptionen, ausblenden Benachrichtigungen Bereich, Akku-Symbol ausblenden, Änderungen in der Taskleiste verhindern und Menüeinstellungen zu starten, zu verhindern, Benutzer verwenden alle Energieoptionen (Herunterfahren, Ruhezustand, etc.), entfernen Sie " Run " -Option aus dem Startmenü und eine ganze Reihe anderer Optimierungen.

Zeit zu zeigen wer der Boss ist

Zeit zu zeigen wer der Boss ist Die oben genannten Optimierungsmaßnahmen für Gruppenrichtlinien sollten Ihnen helfen, die Kontrolle über einen PC zu übernehmen und sicherzustellen, dass nichts schief geht, wenn andere Benutzer ihn verwenden. Gruppenrichtlinien haben Hunderte von Optionen, um verschiedene Windows-Funktionen zu steuern, oben sind nur einige der praktischsten. Sie sollten also den Gruppenrichtlinieneditor erkunden und sehen, ob Sie versteckte Juwelen finden. Stellen Sie sicher, dass Sie einen Systemwiederherstellungspunkt erstellen, bevor Sie Änderungen vornehmen.

Welche der folgenden Windows-Gruppenrichtlinien-Optimierungen gefällt Ihnen? Teilen Sie uns in den Kommentaren mit.

Combat Phone Addiction durch Drehen Sie Ihr Smartphone Bildschirm grau

Tech-Sucht ist ein häufiges Problem in diesen Tagen, und unter allen Geräten, Smartphone-Nutzung übertrifft alles andere. Sie werden Leute finden, die so in ihr Smartphone vertieft sind, dass sie alles in ihrer Umgebung ignorieren.Es kann jedoch einen einfachen Weg geben, um dieses Problem zu lösen - Drehen Sie Ihren Smartphone-Bildschirm monochrom .Lau

Die heißesten Web-Anwendungen des Monats - Juli

Hier sind wir wieder! In diesem Monat möchten wir Ihnen eine ganze Reihe toller Web-Apps zur Verfügung stellen, die Ihren Arbeitsablauf auf unterschiedlichste Weise verbessern werden, von Online-Videobearbeitung über Rapid Prototyping, Ruby on Rails lernen und mehr - Sie nennen es hab 'es kapiert.Na