de.hideout-lastation.com

de.hideout-lastation.com

10 kostenlose Crypto-Apps zum Schutz Ihrer Online-Privatsphäre

Viele von uns haben unsere Leben auf das Internet hochgeladen, bis zu dem Punkt, dass wir uns nicht vorstellen können, ohne sie zu leben. Wir verwenden Online-Dienste, die wir anvertrauen, um unsere Daten sicher und privat zu halten . Leider wissen viele von uns nicht, dass es nicht wirklich sicher ist, da sie vielen Dritten unterliegen, die ihren Inhalt sehen können, von dem Unternehmen, das den Dienst für die Regierung selbst bereitstellt.

Meistens haben wir vielleicht nichts dagegen, aber manchmal ist es besser, Vorkehrungen zu treffen als Nachsicht. Von sensiblen persönlichen Daten bis zu arbeitsbezogenen Materialien haben wir alle Informationen, die wir privat halten möchten. Wenn wir das Wort " krypto" verwenden, meinen wir, dass diese Apps Ihnen helfen werden, die meisten Ihrer Online-Aktivitäten sicherer und privater zu machen, und sie davor schützen, ausspioniert zu werden. Mit diesen Worten, hier sind 10 kostenlose Apps, mit denen Sie Ihre Online-Privatsphäre schützen können .

1. Tails OS (Betriebssystem)

Tails ( das Amnesic Incognito Live System ) basiert auf der Idee von Privatsphäre und Anonymität für den Benutzer. Alles, was getan werden konnte und jedes Werkzeug, das helfen konnte, wurde dem Betriebssystem hinzugefügt. Zum einen handelt es sich um ein Live-Betriebssystem, das auf einer CD oder einem USB-Laufwerk ausgeführt werden soll und keinerlei Spuren von Ihrer Aktivität auf dem Computerlaufwerk hinterlassen soll .

Zweitens muss jede einzelne Verbindung über das Internet über das Tor-Netzwerk weitergeleitet werden, was bedeutet, dass Ihre Online-Aktivitäten anonymisiert werden. Jede App im Betriebssystem wurde im Hinblick auf Privatsphäre und Geheimhaltung konfiguriert. Zum Beispiel enthält sowohl der E-Mail- als auch der Messaging-Client Verschlüsselungstools. [Holen Sie es hier]

2. Replikant (Betriebssystem)

Replicant ist ein mobiles Betriebssystem auf Android-Basis, das darauf abzielt, jedes einzelne Bit proprietärer Software auf dem Telefon durch kostenlose (wie in Sprache) Software zu ersetzen. Der Grund dafür ist, dass diese proprietären Komponenten einen Hintertürzugriff auf Ihr Telefon und Ihre Daten haben können . Mit freier Software ist die Quelle offen und kann einer genauen Überprüfung unterzogen werden.

Gegenwärtig ist Replicant in der Lage, hauptsächlich auf Samsung-Geräten, hauptsächlich der Galaxy S-Serie, zu laufen. Die gesamte enthaltene Software ist freie Software, also keine Google Apps wie Google Mail, Google Maps, Play Store usw. Sie verfügt über einen eigenen App Store. F-Droid, das ist nur mit freier, Open-Source-Software gefüllt. [Holen Sie es hier]

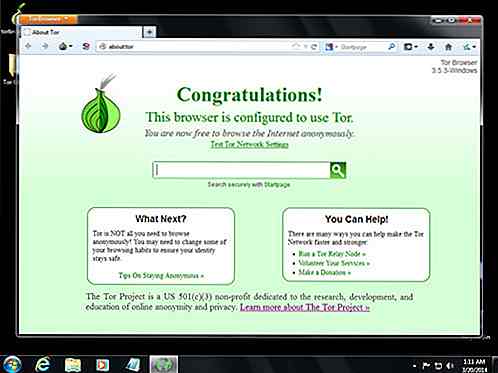

3. Tor Browser (Webbrowser)

Wir haben das Tor-Projekt auf dieser Seite bereits kurz besprochen und wie es funktioniert. Als kurze Zusammenfassung arbeitet Tor, indem er Ihre Online-Aktivitäten durch mehrere Relay-Proxies, die Teil des Tor-Netzwerks sind, ansteuert. Dies wird dazu beitragen, den Ursprungspunkt und die angeforderten Inhalte, die von Ihrem Computer stammen, zu verdecken.

Der Tor-Browser ist eine modifizierte Version von Firefox, die vom Tor-Projekt bereitgestellt wird und dem Benutzer einen einfachen Zugang zum Tor-Netzwerk bietet. Zusätzlich zu Tor enthält der Browser weitere Tools zur Unterstützung des Anonymisierungsprozesses, darunter NoScript (um zu verhindern, dass jede Art von Skript ausgeführt wird) und HTTPS-Everywhere, das HTTPS standardmäßig auf Websites aktiviert. [Holen Sie es hier]

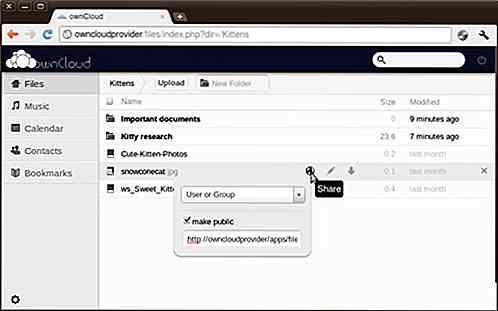

4. OwnCloud (Online-Speicher)

Wenn Sie einen Online-Speicheranbieter wie Dropbox oder Google Drive verwenden, vertrauen Sie ihm Ihre Daten und seine Sicherheit . Es gab mehrere Fälle, in denen die Sicherheit der Daten dieser Unternehmen gefährdet war. Die beste Lösung besteht darin, eine eigene Cloud zu erstellen.

Mit OwnCloud können Sie Ihre eigene, persönliche Cloud erstellen, in der Sie alles von der Festplattengröße bis zur Hardware steuern können. Ihre Daten werden nicht von Dritten verarbeitet, so dass die Wahrscheinlichkeit, dass jemand in Ihre Daten hineinspäht, geringer ist. Der einzige Verantwortliche und verantwortlich für die Privatsphäre und Sicherheit Ihrer Daten sind Sie. [Holen Sie es hier]

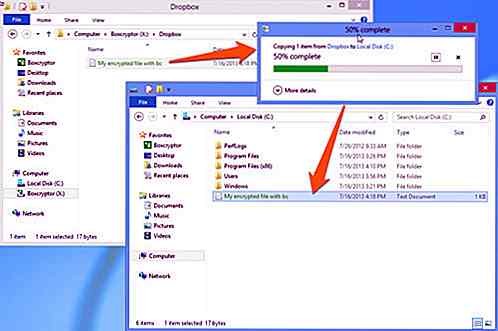

5. Boxcryptor (Online-Speicher)

Trotz der Risiken gibt es immer noch Gründe, einen externen Online-Speicheranbieter zu verwenden. Es ist einfach, günstig und praktisch. In diesem Fall gibt es Möglichkeiten, Ihre Online-Daten davor zu schützen, dass sie manipuliert werden. Der beste Weg ist, die Daten auf Ihrem Online-Laufwerk zu verschlüsseln, so dass niemand den Inhalt sehen kann.

Geben Sie Boxcryptor ein, eine App, mit der Sie die Dateien auf Ihren Online-Speicherlaufwerken problemlos verschlüsseln können . Boxcryptor wird an den wichtigsten Online-Speicheranbietern arbeiten und AES-256- und RSA-Verschlüsselungsalgorithmen verwenden . Die Schlüssel zum Entschlüsseln Ihrer Daten gehören allein Ihnen, und selbst die Firma, die Boxcryptor erstellt hat, kann Ihre Daten nicht entschlüsseln. [Holen Sie es hier]

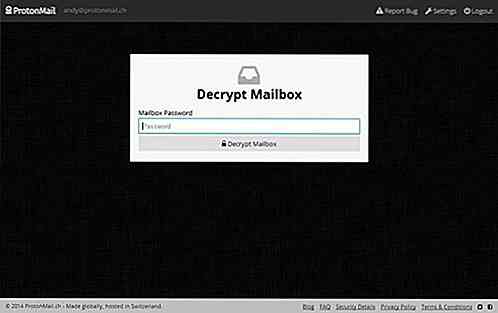

6. ProtonMail (E-Mail)

Die meisten von uns vertrauen in unserem Alltag auf E-Mail. Die meisten Menschen würden es bevorzugen, wenn unsere E-Mails privat gehalten werden, da einige von ihnen vertrauliche Informationen über die Arbeit oder unser Privatleben enthalten können. Während die meisten der großen E-Mail-Anbieter eine Art von Datenschutz-Tools zum Schutz Ihrer E-Mails haben, haben die meisten von ihnen die Möglichkeit, Ihre E-Mails zu lesen, wenn sie möchten.

ProtonMail ist ein Dienst, der sich derzeit in der Betaphase befindet. Sie müssen eine Einladung zum Erstellen eines Kontos anfordern, aber es verspricht eine einfache Möglichkeit, Ihre E-Mails vor jeder Art von Snooping sicher zu schützen. ProtonMail bietet End-to-End-Verschlüsselung und niemand außer der Person, die den Schlüssel zum Entschlüsseln besitzt, kann Zugriff erhalten, nicht einmal ProtonMail selbst. ProtonMail ist plattformübergreifend und Sie können weiterhin verschlüsselte und unverschlüsselte E-Mails an andere Dienste senden. [Holen Sie es hier]

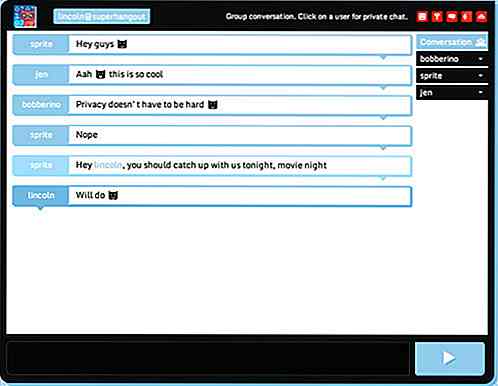

7. Cryptocat (Nachrichten)

Jeder liebt es, mit einer guten Messaging-App zu kommunizieren. Wussten Sie, dass WhatsApp alleine mehr als 20 Milliarden Nachrichten pro Tag verarbeitet? Und wenn wir Ihnen sagen würden, dass diese 20 Milliarden Nachrichten nicht vollkommen sicher sind? Während viele der gesendeten Nachrichten nicht wichtig genug sind, um sich für irgendeinen Schutz zu qualifizieren, benötigen einige Leute möglicherweise eine Messaging-App, die Sicherheit und Datenschutz bietet.

Crytocat ist eine beliebte Messaging-App, die Ihre Nachrichten verschlüsselt, bevor sie den gewünschten Empfänger verlässt. Es ist einfach zu bedienen und einzurichten, leben als Erweiterung in Ihrem Browser oder als App. Der Dienst verwendet Off-The-Record Messaging, ein Protokoll, das Instant Messaging-Konversationen verschlüsselt, dh nur Sie und der Empfänger haben Zugriff auf die Nachrichten. [Holen Sie es hier]

8. Pidgin (Nachrichten)

Pidgin ist ein vielseitiger, plattformübergreifender Instant Messaging-Client, mit dem Sie mit vielen der Online-Chat-Dienste, die Sie möglicherweise bereits nutzen, wie Facebook, chatten können, so dass Sie alle Ihre Chat-Sitzungen unter einer App haben können. Die App ist kostenlos und Open Source, so dass der Quellcode angesehen und studiert werden kann.

Der Hauptgrund dafür, dass die App auf der Liste steht, ist ihre Fähigkeit, Off-The-Record Messaging zusätzlich zu diesen Protokollen hinzuzufügen. Zum Beispiel können Sie und Ihre Freunde mit Pidgin eine verschlüsselte Konversation über Facebook führen, dh niemand außer Ihnen und der vorgesehene Empfänger haben Zugang zu den Nachrichten, nicht einmal Facebook. [Holen Sie es hier]

9. Linphone (Telefonie)

Wenn Sie eine Internet-Telefon-App benötigen, die sowohl sicher als auch verschlüsselt ist und keine Abhörsicherheit bietet , bietet Linphone sowohl einen Dienst als auch eine App, die Ihnen dabei helfen können. Linphone ist eine weitere kostenlose und Open-Source-App, mit der Sie Anrufe mit einem Standard namens Session Initiation Protocol (SIP), ein offenes Protokoll, im Gegensatz zu Skype, die geschlossen ist, führen können.

Neben der App verfügt Linphone über einen Dienst, mit dem Sie Ihren eigenen SIP-Account erstellen können, um mit der App zu beginnen. Das Tolle an einem SIP-Konto ist, dass Sie nicht an die App gebunden sind und von anderen Telefonie-Apps verwendet werden können, die SIP unterstützen. [Holen Sie es hier]

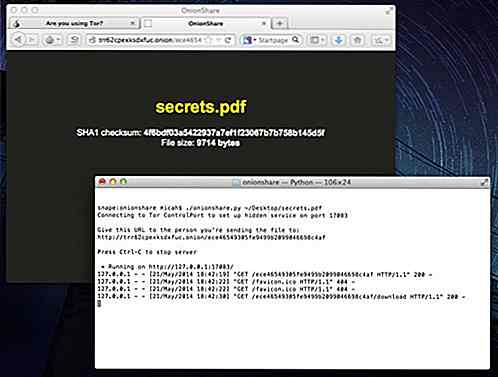

10. OnionShare (Dateifreigabe)

Eine neue, auf Kommandozeilen basierende App, geschrieben in Python und erstellt von Micah Lee, der für Glenn Greenwalds Nachrichtenseite The Intercept arbeitet. Wenn der Name Glenn Greenwald nicht klingelt, ist er der Reporter, der die Nachrichten über die NSA-Lecks brach. Die App hat einen einzigen Zweck, der es Ihnen ermöglicht, Ihre Dateien über das Internet anonym über Tor zu teilen .

Dies geschieht mithilfe der versteckten Tor-Dienste . Wenn Sie eine Datei freigeben, erstellt die App eine nicht zu erfassende .onion-URL, auf die nur mithilfe eines Tor-Browsers zugegriffen werden kann, um die Anonymität für die beteiligten Parteien zu gewährleisten. Um die Datei freizugeben, müssen Sie die .onion URL an den vorgesehenen Empfänger weitergeben. [Holen Sie es hier]

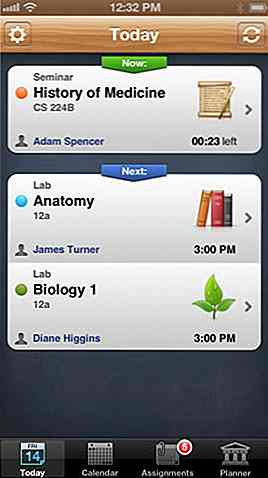

Die neue "Schlafenszeit" -Funktion des iPhone wird Sie zum Schlafen bringen

Wenn Sie jemals gelitten haben oder gerade unter Schlafentzug leiden, hat Apple gerade eine " Schlafenszeit " -Funktion eingeführt, die Ihnen helfen kann, Ihre Schlafschuld zu senken .Über die Uhr-App erreichbar, können Sie mit "Bedtime" die gewünschte Schlaf- und Schlafdauer mit der mitgelieferten Uhr einstellen.Ein

So erhalten Sie Ihre Gravatar Image URL

Ein Profilbild, auch bekannt als "Avatar Image", ist online sehr wichtig. Wir laden unser bestes Profilbild auf Websites und sozialen Websites für Legitimität, Glaubwürdigkeit und damit Menschen unsere Online-Präsenz besser erkennen.WordPress hat seinen eigenen Dienst, um Benutzerprofilbilder zu liefern, und es heißt Gravatar. Wir