de.hideout-lastation.com

de.hideout-lastation.com

DNSChanger - Malware, die über einen Webbrowser auf Ihre Router abzielt

Malware, die auf Computer abzielt, ist ziemlich verbreitet, aber Malware, die auf Router abzielt, ist eine ganz andere Sache. Forscher des Sicherheitsunternehmens Proofpoint haben herausgefunden, dass die Art, wie es funktioniert, ähnlich der kürzlich entdeckten Stegano-Malware ist .

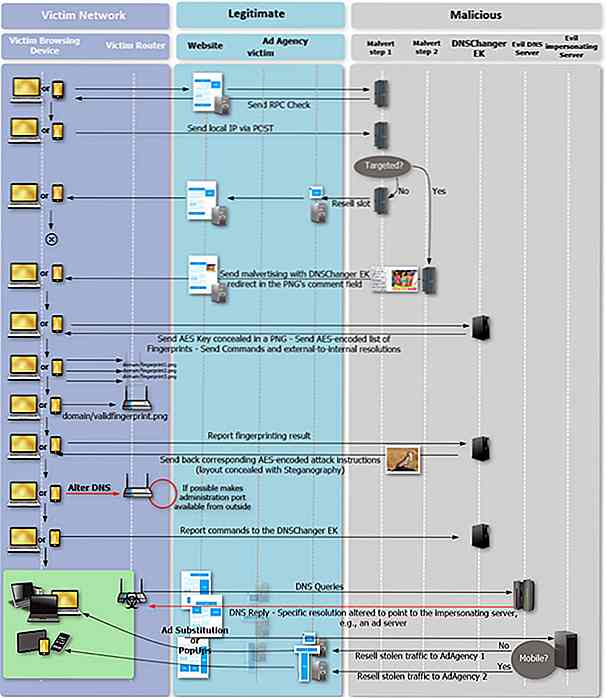

Die Malware heißt DNSChanger und verbreitet sich über Malware- gestützte Anzeigen, die von großen Werbenetzwerken bereitgestellt werden. DNSChanger überprüft zuerst die IP-Adresse des Besuchers, um zu sehen, ob sie innerhalb des Bereichs liegt . Wenn die Adresse nicht in den Zielbereich fällt, richtet DNSChanger Täuschungsanzeigen ein , die sauber sind .

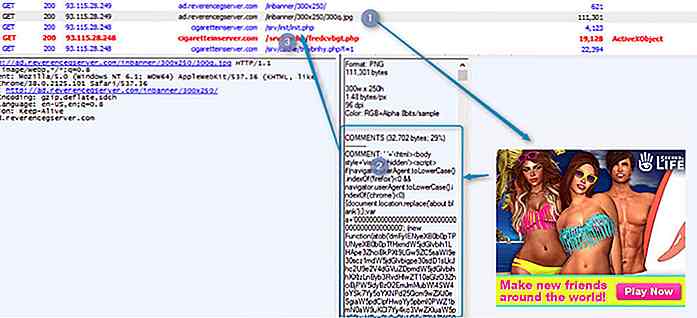

Wenn die Adresse andererseits in einen Bereich fällt, würde die Malware eine gefälschte Anzeige veröffentlichen, die Exploit-Code in den Metadaten eines PNG-Bildes versteckt .

Sobald der bösartige Code sich in den PC des Ziels eingeschlichen hat, veranlasst er das Ziel, eine Verbindung zu einer Seite herzustellen, auf der DNSChanger gehostet wird . Die Website führt einen weiteren Scan durch, um sicherzustellen, dass die IP-Adresse des Ziels innerhalb des Zielbereichs liegt. Bei der Bestätigung würde die Site ein zweites Bild anzeigen, das den Exploit-Code enthält .

Sobald der bösartige Code sich in den PC des Ziels eingeschlichen hat, veranlasst er das Ziel, eine Verbindung zu einer Seite herzustellen, auf der DNSChanger gehostet wird . Die Website führt einen weiteren Scan durch, um sicherzustellen, dass die IP-Adresse des Ziels innerhalb des Zielbereichs liegt. Bei der Bestätigung würde die Site ein zweites Bild anzeigen, das den Exploit-Code enthält .Was als nächstes passiert, hängt vom Router-Modell ab, das DNSChanger angreift. Wenn das Routermodell bekannte Exploits kennt, nutzt DNSChanger diese Exploits, um die DNS-Einträge im Router zu ändern. Wenn möglich, stellen Sie Administrationsports von externen Adressen zur Verfügung .

Wenn auf dem Router keine Exploits bekannt sind, versucht DNSChanger, die Standardanmeldeinformationen für den Zugriff auf den Router zu verwenden. Wenn der Router keine bekannten Exploits und keine bekannten Passwörter hat, würde die Malware den Angriff abbrechen .

Angenommen, es gelingt ihm, Zugriff auf den Router zu erhalten, kann DNSChanger erzwingen, dass verbundene Computer eine Verbindung zu Impostor-Sites herstellen, die visuell mit der echten Site identisch sind.

Proofpoint hat herausgefunden, dass die Malware scheinbar gefälschte IP-Adressen enthält, um den Traffic von Werbeagenturen zugunsten von Werbenetzwerken wie Fogzy und TrafficBroker umzuleiten.

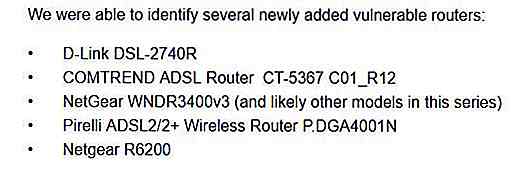

Momentan hat Proofpoint erwähnt, dass es unmöglich ist, alle Router zu benennen, die für DNSChanger anfällig sind . Proofpoint hat jedoch die fünf Router-Modelle informiert, die von dieser speziellen Malware kompromittiert werden können.

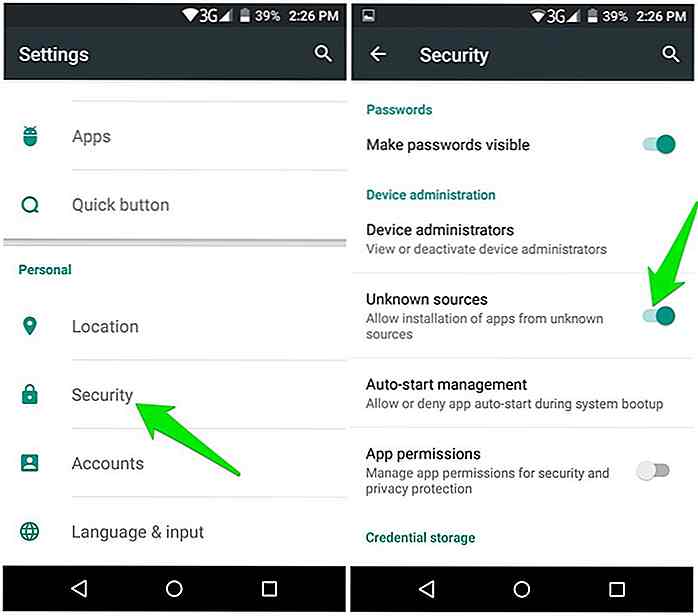

Momentan hat Proofpoint erwähnt, dass es unmöglich ist, alle Router zu benennen, die für DNSChanger anfällig sind . Proofpoint hat jedoch die fünf Router-Modelle informiert, die von dieser speziellen Malware kompromittiert werden können. Um sich vor DNSChanger zu schützen, hat Proofpoint empfohlen, dass Ihre Router auf die neueste verfügbare Firmware aktualisiert und mit einem langen, zufällig generierten Passwort geschützt sind . Darüber hinaus ist das Deaktivieren der Remote-Verwaltung und das Ändern der lokalen IP-Adresse des Routers eine wirksame vorbeugende Maßnahme.

Um sich vor DNSChanger zu schützen, hat Proofpoint empfohlen, dass Ihre Router auf die neueste verfügbare Firmware aktualisiert und mit einem langen, zufällig generierten Passwort geschützt sind . Darüber hinaus ist das Deaktivieren der Remote-Verwaltung und das Ändern der lokalen IP-Adresse des Routers eine wirksame vorbeugende Maßnahme.

Vorsicht vor diesem Phishing-Angriff als Google Docs verkleidet

Inhaber eines Google-Kontos möchten möglicherweise ihre E-Mails von diesem Zeitpunkt an im Auge behalten, da eine neue Art von Phishing-Angriff entdeckt wurde. Im Gegensatz zu den meisten Phishing-Angriffen kann dieser jedoch besonders überzeugend sein, da die Hacker lange Zeit damit verbracht haben, sie zu verschleiern.Di

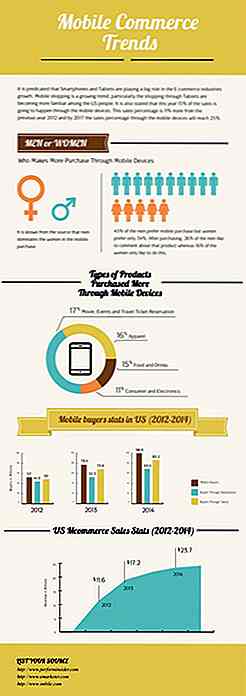

20 Infografiken mit Smartphone Fakten, die Sie wahrscheinlich nicht wussten

Smartphones sind zu einem sehr wichtigen Teil unseres Lebens geworden. Versuchen Sie, unsere Handys von uns zu befreien und Sie werden sehen, was wir meinen. Es gibt bereits mehr als 1 Milliarde Smartphones weltweit und die Zahlen steigen weiter. Sie können nicht anders, als von Smartphones fasziniert zu sein, was die Art, wie wir in dieser Generation arbeiten und funktionieren, sicherlich verändert hat.I