de.hideout-lastation.com

de.hideout-lastation.com

10 Zeichen Ihr PC wurde kompromittiert

Wir sind alle müde davon, dass unser PC infiziert oder kompromittiert wird, aber die Wahrheit ist manchmal, anstatt einen infizierten PC reparieren zu müssen, ist es besser , über den Grund zu erfahren, warum der PC überhaupt infiziert ist . Dafür gibt es viele mögliche Gründe und alles geht auf unsere individuellen Surfgewohnheiten zurück.

In diesem Beitrag werden wir uns 10 Anzeichen ansehen , dass Ihr PC kompromittiert wurde und was diese Reaktionen verursacht. Auf diese Weise können Sie verstehen, wie Sie Ihren PC infiziert haben (ja, in der Regel ist es die Schuld des Benutzers) und lernen, Ihre Surfgewohnheiten zu beheben, um zukünftige Infektionen zu vermeiden. Wenn es Ihnen langweilig ist, den Computer eines Verwandten ständig zu reparieren, sollten Sie in Erwägung ziehen, diesen Beitrag mit ihnen zu teilen (Sie wissen, wie ein Hinweis).

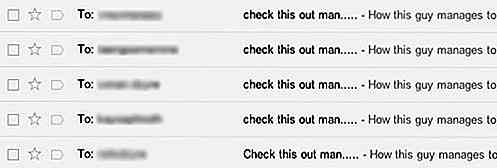

1. Ihr E-Mail-Konto sendet Spam

Es ist 2014, aber das passiert immer noch. Wenn Sie von Ihren Freunden Nachrichten erhalten, dass sie Spam-E-Mails von Ihnen erhalten, bedeutet dies, dass entweder Ihr Konto oder Ihr PC bereits kompromittiert wurde. Dies geschieht normalerweise, wenn Sie mit einer Malware infiziert sind, die sich auf Ihrem PC befindet. Es beeinträchtigt auch Ihre Browseraktivität.

Wenn Sie Ihr Passwort in Ihrem Browser gespeichert haben, kann die Malware leicht auf Ihr E-Mail-Konto mit dieser Information zugreifen . Auf diese Weise kann Ihre E-Mail dazu verwendet werden, Links zu allen Ihren Kontakten auszusenden. Es besteht auch die Möglichkeit, dass Ihr Konto gehackt wurde, obwohl dies eine seltenere Ursache ist.

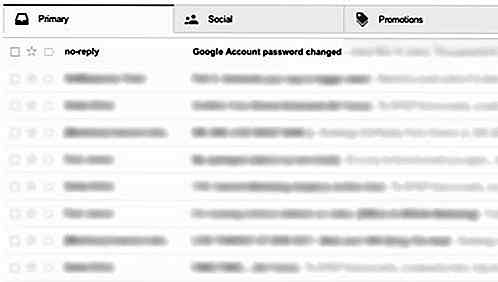

2. Ihr Passwort wurde geändert

Wenn Sie jemals eine E-Mail von einer Website erhalten haben, für die Sie sich registriert haben und Ihnen mitteilen, dass Ihr Kontopasswort geändert wurde, sind Sie möglicherweise Opfer von Malware geworden. Dies kann durch Artikel verursacht werden, die online heruntergeladen wurden, die vor dem Öffnen nicht gescannt wurden, und es muss nicht einmal ein fragwürdiger Inhalt sein. Hacker können leicht ein Programm verwenden, um einen nicht leicht erkennbaren Malware-Trojaner an etwas zu binden, sogar an eine normale Bilddatei oder ein MP3.

Sobald Sie das Bild oder die MP3 heruntergeladen und geöffnet haben, wird Ihr PC sofort mit diesem Trojaner infiziert. Ihr PC könnte kompromittiert sein, ohne dass Sie es wissen. Abgesehen davon ist es auch möglich, dass Hacker mit Brute-Force-Software und einer Passwortliste in Ihr Konto eindringen können. Achten Sie also darauf, wenn ein System angibt, dass Ihr Passwort nicht stark genug ist.

3. Online-Shops, die über Waren anrufen, die Sie nicht bestellt haben

Wenn Sie online einkaufen möchten, haben Sie wahrscheinlich Ihre Kreditkarteninformationen mit Ihrem Einkaufskonto verknüpft. Das Ereignis, dass jemand in Ihr Konto hackt und diese Daten verwendet, um etwas online zu kaufen, ist heutzutage nicht unmöglich. Obwohl Online-Shops wie Amazon Sicherheitsfunktionen implementiert haben, um solche Dinge zu verhindern, ist die beste Sicherheit immer noch die Achtsamkeit Ihres eigenen Accounts .

Einkaufen online ist einfach und bequem, nicht nur für Sie, sondern auch für Hacker, die die Kunden, die unvorsichtig mit ihren Einkaufsgewohnheiten sind, nutzen möchten. Machen Sie all Ihre Online-Einkäufe hinter einer gesicherten Router-Verbindung (öffentliches Wi-Fi und sogar WLAN im Hotel werden nicht als sicher betrachtet), um Man-in-the-Middle-Angriffe zu verhindern und überprüfen Sie Ihre Kreditkartenabrechnungen auf unregelmäßige Aktivitäten.

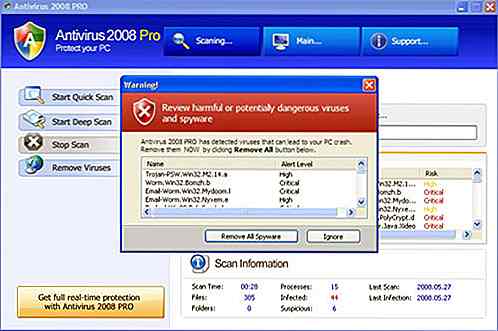

4. Gefälschte Antivirus-Nachricht

Es ist ziemlich üblich, eine gefälschte Antiviren-Nachricht auf einem ungeschützten PC zu erhalten. Diese Art von Meldung informiert Sie, dass Ihr PC bereits über eine seriös aussehende Scan-Ergebnisliste in der Software mit einem Virus infiziert ist . Die Software wird Sie auffordern, die Vollversion für den Schutz zu installieren, aber was passiert, wenn Sie das tun, ist, dass Sie die Malware selbst aktiv installieren. Es ist am besten, solche herzinfarktauslösenden Nachrichten zu ignorieren.

Manchmal erhalten Sie anstelle einer Antiviren-Nachricht Pop-ups, in denen Sie aufgefordert werden, ihre kostenlose Software herunterzuladen, um die Leistung Ihres PCs zu steigern . Am besten ignorieren Sie diese auch und wenn möglich auch diejenigen, die auftauchen, wenn keiner Ihrer Browser geöffnet ist.

5. Zufällige Website-Popups

Sie durchsuchen Ihren Facebook-News-Feed und plötzlich erscheint ein zufälliges Popup-Fenster oben auf Ihrer aktuellen Seite mit der Nachricht, dass Sie einen Preis gewonnen haben, und Sie müssen auf die Pop-ups klicken, um sie zu beanspruchen. Richtig, im Internet hat jeder so viel Glück. Ignorieren Sie diese Pop-ups und ändern Sie währenddessen Ihre Browsereinstellungen so, dass Pop-ups beim Surfen nicht zugelassen werden .

Wenn Sie keine Popups zulassen, verhindern Sie, dass Ihr PC Adware-Angriffen ausgesetzt ist, und Sie können sich dadurch nicht mit Malware infizieren. Beachten Sie, dass Ihr PC heutzutage selbst dann infiziert werden kann, wenn Sie keine dieser Adware-Popups zulassen oder sehen. Das liegt daran, dass sie Ihren Browser jetzt einfach entführen können, nachdem Sie eine schädliche Website besucht haben. Beobachten Sie also, wo Sie surfen.

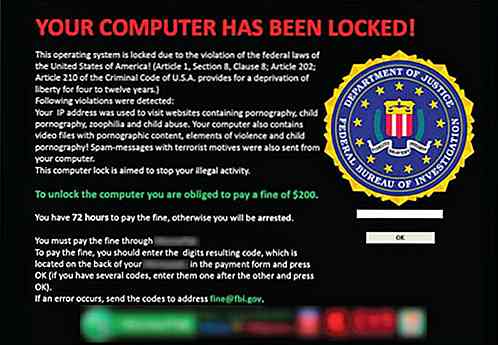

6. Ihr PC wird für Lösegeld gesperrt

Ransomware ist ein Virus, der verwendet wird, um Ihren PC für Lösegeld zu übernehmen und zu halten . Wenn Ihr PC mit einer Ransomware infiziert ist, erhalten Sie einen Hinweis in diesem Sinne: "Ihr Computer wurde aufgrund des Verdachts auf illegale Inhalte heruntergeladen und verteilt." Und es gibt nichts, was Sie tun können, außer zu zahlen, um die Kontrolle über Ihren PC wiederzuerlangen.

(Bildquelle: Ars Technica)

(Bildquelle: Ars Technica)

Das Verhalten dieser Ransomware kann variieren, einige sperren alle Ihre Dateien mit Verschlüsselung, es sei denn, Sie zahlen den angeforderten Betrag. Wenn Sie nicht innerhalb der vorgesehenen Zeit zahlen, zerstören sie den Entschlüsselungsschlüssel. Selbst wenn Sie dies tun, besteht immer noch die Möglichkeit, dass der Hacker einfach weggeht, ohne Ihren PC freizulassen. Vorbeugen ist in dieser Situation besser als heilen.

7. Ihr Webcam-Licht schaltet sich selbständig ein

Eine andere Form des Eindringens kommt von Ratten. Ein beliebtes Malware-Programm, die Remote Administration Tools (RAT), ermöglicht es dem Hacker, die Kontrolle über Ihren PC aus der Ferne zu übernehmen, um das, was Ihre PC-Webcam sieht, zu aktivieren und zu erfassen. Dieses Tool ist der Ursprung der vielen Webcam-Videos, die in einigen Teilen des Internets verfügbar sind, sogar auf YouTube.

Es enthält auch Funktionen, um das Opfer zu erschrecken. Der Hacker könnte einen Notizblock öffnen, eine Nachricht eingeben und die Sprachausgabe die Nachrichten an das Opfer lesen lassen. RAT kann auch verwendet werden, um auf Ihr Mikrofon zu hören, Ihre gespeicherten Passwörter zu stehlen, Ihre Dateien zu bearbeiten / anzusehen / zu streamen, Ihre Tastaturanschläge zu protokollieren und viele andere Aktivitäten. In den meisten Fällen könnten Sie dadurch infiziert werden, dass Sie mit den heruntergeladenen Dateien, die Sie öffnen, nicht vorsichtig sind.

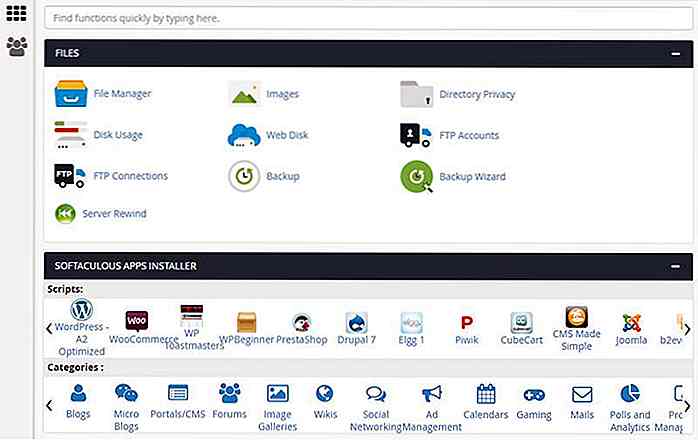

8. Unerwünschte Browser-Symbolleisten

Viele Symbolleisten sind oft zusammen mit der Installation einer bestimmten Software enthalten. In der Vergangenheit haben Sie die Option zu aktivieren, um die Symbolleiste zu installieren, wenn Sie das möchten. Heutzutage werden diese Optionen automatisch aktiviert, sobald Sie das Setup ausführen.

Wenn Sie die Installationsoptionen überspringen, könnten Sie einige unerwünschte Browser-Symbolleisten erhalten. Diese Symbolleisten können Ihre Surfgewohnheiten verfolgen, leiten Sie automatisch während der Suche auf eine andere Website um und werden Ihren PC letztendlich verlangsamen.

9. PC wird immer geladen, bewegt sich aber nicht

Ihr PC verhält sich wirklich träge, lädt immer, lädt aber nie? Es könnte Malware im Hintergrund laufen, die bereits Daten von Ihrem PC sammelt. Die Daten werden auch häufig gesendet und verbrauchen sowohl Ihre Internet-Bandbreite als auch Ihre PC-Leistung.

Diese Aktion kann die PC-Leistung stark reduzieren, wenn viele gleichzeitig im Hintergrund ausgeführt werden. Einige kommen auch in einer Form von Bitcoin Miner, wo es im Hintergrund läuft und nutzen Sie all Ihre PC-Leistung, um Bitcoins still zu minen .

10. Internet wird häufig getrennt

Der Ursprung dieses Problems kann aus zwei Quellen stammen: Ihrem PC oder Ihrem Internet Service Provider (ISP). Wenn Sie der Meinung sind, dass Ihr ISP nicht der Grund dafür ist, haben Sie möglicherweise eine Live-In-Malware, die Ihre Bandbreite stehlen . Sie können dazu eine separate Verbindung auf Ihrem PC herstellen, die Ihre ursprüngliche Sitzung unbrauchbar macht.

Deshalb können Sie manchmal, obwohl Sie eine Website in Ordnung bringen können, möglicherweise keine Verbindung zu Ihrem Internet-Messenger wie Skype herstellen. Hacker benutzen oft den PC ihrer Opfer als Proxies, zu ihrem eigenen Vorteil.

Gboard für das neueste iOS-Update bringt Sprachtranskription und mehr

iOS Gboard-Benutzer müssen nicht länger auf die Tastatur tippen, um ihre Nachrichten einzugeben, da Google heute ein Update veröffentlicht hat, mit dem Sie Ihre Stimme transkribieren können.Angenommen, Ihr Gboard wurde aktualisiert, müssen Sie lediglich das Mikrofonsymbol auf der Leertaste für eine oder zwei Sekunden gedrückt halten, bevor Sie es freigeben. Wenn

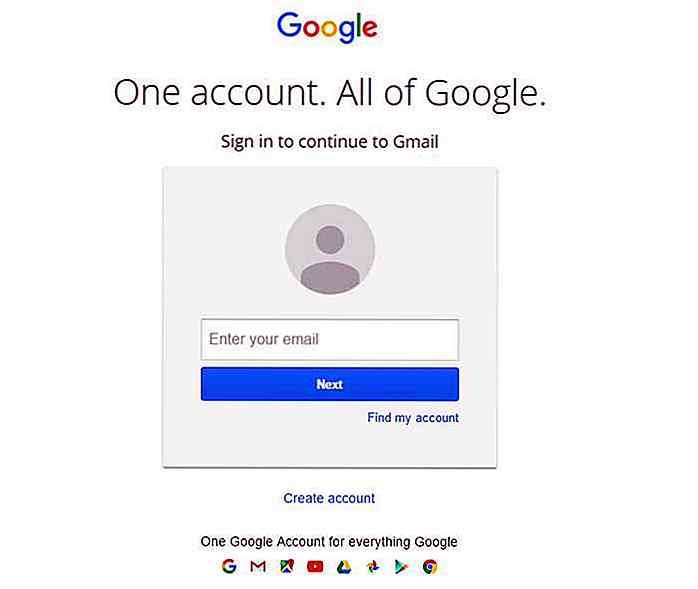

Wie man einen einfachen Auto-Login Bot mit Python und Selenium erstellt

Automatisierung ist zweifellos eine der begehrtesten Fähigkeiten, die ein Programmierer besitzen kann. Automatisierung wird normalerweise für Aufgaben verwendet, die sich wiederholend, langweilig, zeitraubend oder anderweitig ineffizient sind, ohne ein Skript zu verwenden.Mit der Web-Automatisierung können Sie auf einfache Weise einen Bot erstellen, um verschiedene Aufgaben im Internet auszuführen, z. B.

![So senden Sie gespeicherte Antworten in Gmail [Quicktip]](http://hideout-lastation.com/img/tech-design-tips/491/how-send-canned-responses-gmail.jpg)