de.hideout-lastation.com

de.hideout-lastation.com

Stegano - Malware, die allen Internet Explorer-Benutzern bekannt ist

Forscher haben eine bösartige Malware entdeckt, Stegano genannt, die Millionen von unwissenden Benutzern von Internet Explorer über beliebte Websites ins Visier genommen hat. Der gruseligste Teil dieser Malware ist, dass sie zwei Jahre unentdeckt bleibt, bevor es jemand entdeckt .

Steganos Angriffe beginnen als javascript-infizierte Werbung für eine Screenshot-App namens "Broxu" und ein Datenschutz-Tool namens "Browser Defense" . Diese Anzeigen werden dann in größere Werbenetzwerke verschoben und erscheinen später auf wichtigen Nachrichtenwebsites, die möglicherweise von Millionen unwissender Nutzer besucht werden.

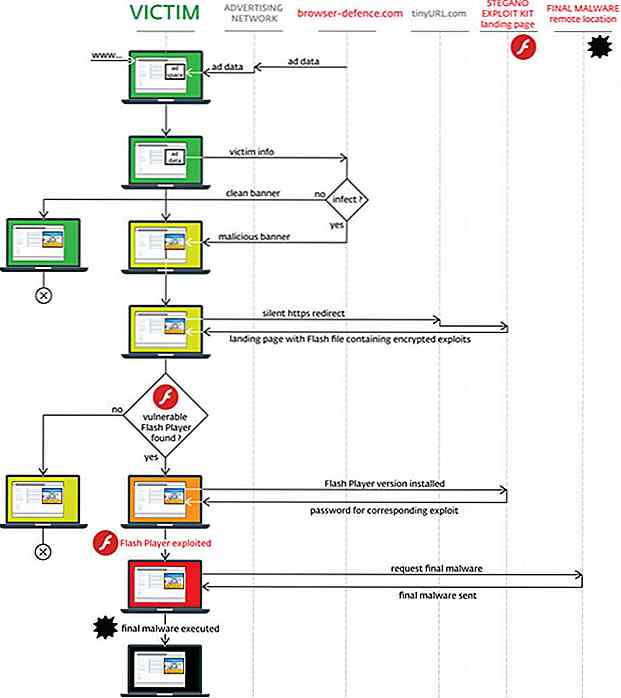

Wenn die infizierte Anzeige erscheint, scannt Stegano, extrahiert und führt dann einen Code aus, der eine bekannte Internet Explorer-Sicherheitslücke ausnutzt. Sobald es bestätigt, dass die Umgebung, in der es läuft, in der Tat anfällig ist, würde Stegano einen Ein-Pixel-iframe außerhalb des Bildschirms laden, der den Benutzer auf seine Zielseite umleitet.

Wenn die infizierte Anzeige erscheint, scannt Stegano, extrahiert und führt dann einen Code aus, der eine bekannte Internet Explorer-Sicherheitslücke ausnutzt. Sobald es bestätigt, dass die Umgebung, in der es läuft, in der Tat anfällig ist, würde Stegano einen Ein-Pixel-iframe außerhalb des Bildschirms laden, der den Benutzer auf seine Zielseite umleitet.Die Zielseite lädt dann eine Datei, die drei verschiedene Flash-Schwachstellen ausnutzen kann.

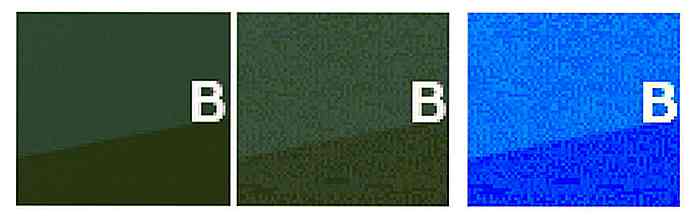

Sobald Stegano weiß, dass Ihre Maschine anfällig ist, wird eine spezielle GIF-Datei angezeigt, die zwischengespeicherte Daten enthält . Dieses bösartige Bild kann beim Vergrößern erkannt werden, da es einen QR-ähnlichen Code enthält, der für das bloße Auge nicht besonders sichtbar ist.

Sobald Stegano weiß, dass Ihre Maschine anfällig ist, wird eine spezielle GIF-Datei angezeigt, die zwischengespeicherte Daten enthält . Dieses bösartige Bild kann beim Vergrößern erkannt werden, da es einen QR-ähnlichen Code enthält, der für das bloße Auge nicht besonders sichtbar ist.Schließlich wird eine letzte Sicherheitsüberprüfung durchgeführt, die nach Sicherheitssoftware sucht. Wenn der Scan nichts entdeckt, was ihn offen legen könnte, würde die Malware die Payload herunterladen und starten, so dass die infizierten Maschinen mit einer Backdoor, einem Keylogger, einem Screenshot-Maker und einem Videomaker ausgestattet wären .

Da Stegano darauf vertraut, dass Internet Explorer und Flash funktionieren, ist die einfachste Vorsichtsmaßnahme, beides zu vermeiden. Forscher haben auch erwähnt, dass die Malware durch eine vollständig gepatchte Software, dh "eine zuverlässige, aktualisierte Internet-Sicherheitslösung", vermieden werden kann .

Da Stegano darauf vertraut, dass Internet Explorer und Flash funktionieren, ist die einfachste Vorsichtsmaßnahme, beides zu vermeiden. Forscher haben auch erwähnt, dass die Malware durch eine vollständig gepatchte Software, dh "eine zuverlässige, aktualisierte Internet-Sicherheitslösung", vermieden werden kann .Quelle: ESET

Erstellen Sie einfach ein dynamisches Rasterlayout mit FreeWall

Wenn Sie mit Windows 8 oder Pinterest vertraut sind, kennen Sie das dynamische Rasterlayout. Ein dynamisches Raster ist ein Layout, in dem Sie untergeordnete Elemente nach Bedarf neu anordnen und neu positionieren können oder wenn Sie die Größe Ihres Browsers ändern. Ein beliebtes jQuery-Plugin, das zur Erstellung dieses Layouts verwendet wird, ist jQuery Masonry. We

Infographic-Elemente durch Vektor-offenen Vorrat

Wenn Sie online auf viele Infografiken gestoßen sind, haben Sie vielleicht darüber nachgedacht, Ihre eigenen zu veröffentlichen. Es gibt eine Menge Werkzeuge, die Ihnen dabei helfen, dies relativ einfach zu machen, aber Ihr Design wird nicht einzigartig sein, was das Design angeht. Um Ihnen dabei zu helfen, haben unsere Freunde bei Vector Open Stock ein Freebie exklusiv für hongkiat.com